Microsoft Sysinternals Autoruns for Windows — это профессиональная утилита для анализа автозагрузки Windows, которая показывает не только обычные приложения из раздела Startup, но и службы, драйверы, расширения проводника, запланированные задания, Winlogon-компоненты, AppInit DLL, Image Hijacks, KnownDLLs, LSA Providers, Winsock Providers, WMI-записи и другие точки автозапуска. Это не обычный ускоритель компьютера с одной кнопкой, а точный инструмент для ручной диагностики: он показывает, что именно запускается автоматически, откуда берется запись, какой файл стоит за ней, кто издатель, где находится исполняемый файл и как его можно временно отключить или удалить из конфигурации автозапуска.

Главная ценность Autoruns в том, что программа видит гораздо больше, чем стандартная автозагрузка Windows в Диспетчере задач. Она раскрывает Auto-Start Extension Points, то есть места в реестре и файловой системе, через которые программы, службы, драйверы, расширения оболочки и разные системные компоненты могут стартовать без прямого запуска пользователем. Таких точек в Windows очень много, и именно поэтому Autoruns полезна не только для ускорения входа в систему, но и для поиска подозрительных записей, остатков удаленных программ, поврежденных путей, рекламных модулей, нежелательных апдейтеров и устойчивости вредоносного ПО.

Autoruns особенно хорошо подходит для трех задач: понять, что запускается вместе с Windows; аккуратно отключить лишние элементы автозапуска; проверить систему на нестандартные и подозрительные механизмы закрепления. В отличие от бытовых менеджеров автозагрузки, программа не пытается угадать за пользователя, что хорошо, а что плохо. Она показывает факты: путь, подпись, издателя, категорию, точку запуска, состояние записи и результат проверки через VirusTotal.

Скачать Autoruns

- Оптимизация системы

- Очистка мусора

- Ускорение ПК

- Только автозагрузка

- Сложно новичкам

- Нет очистки мусора

Что такое Autoruns и зачем она нужна

Autoruns — это утилита из семейства Sysinternals, ориентированная на глубокий просмотр автозапуска Windows. Она показывает программы и драйверы, настроенные на запуск во время загрузки системы, при входе пользователя и при запуске некоторых встроенных компонентов Windows, включая Explorer, Internet Explorer и медиакомпоненты. В список попадают не только элементы из папки автозагрузки, но и записи Run, RunOnce, службы, драйверы, расширения Explorer, Browser Helper Objects, Winlogon notifications, Winsock Layered Service Providers, media codecs и другие точки автозапуска.

На практике Autoruns отвечает на вопрос: почему это вообще запускается на компьютере. В Windows многие приложения прописывают себя в автозагрузку не только через понятные пользователю настройки вроде Запускать вместе с Windows, но и через фоновые службы, планировщик заданий, контекстные меню проводника, сетевые провайдеры, драйверы и дополнительные DLL. Пользователь может не видеть окно программы, но ее компонент уже работает или готовится к запуску при определенном событии.

Autoruns показывает эти записи в виде большой таблицы. Каждая строка связана с конкретной точкой автозапуска или конкретным элементом внутри нее. По строке можно понять:

-

как называется запись;

-

в какой категории она находится;

-

какой файл запускается;

-

где этот файл расположен;

-

кто указан издателем;

-

проверена ли цифровая подпись;

-

когда был изменен файл или точка автозапуска;

-

есть ли результат VirusTotal;

-

включена запись или временно отключена;

-

можно ли перейти к записи в реестре или к самому файлу.

Это делает Autoruns не просто менеджером автозагрузки, а инструментом системного аудита. Через нее удобно искать программы, которые замедляют вход в Windows, анализировать подозрительные rundll32.exe, regsvr32.exe, wscript.exe, странные DLL в профиле пользователя, неизвестные службы, поврежденные записи с File not found, а также компоненты, которые остаются после удаления программ.

Для кого предназначена программа

Autoruns полезна разным категориям пользователей, но особенно хорошо раскрывается в руках человека, который готов внимательно читать таблицу и не отключать все подряд.

Для обычного пользователя Autoruns подходит, когда нужно разобраться, почему после включения ПК сразу открываются мессенджеры, лаунчеры, облачные клиенты, панели производителей, апдейтеры, игровые сервисы и вспомогательные утилиты. В этом сценарии обычно достаточно вкладок Logon, Scheduled Tasks и частично Services. Пользователь видит знакомые названия вроде OneDrive, Teams, Adobe, Google Update, Steam, Discord, NVIDIA, Realtek, Java Update Scheduler и может решить, что действительно должно стартовать автоматически.

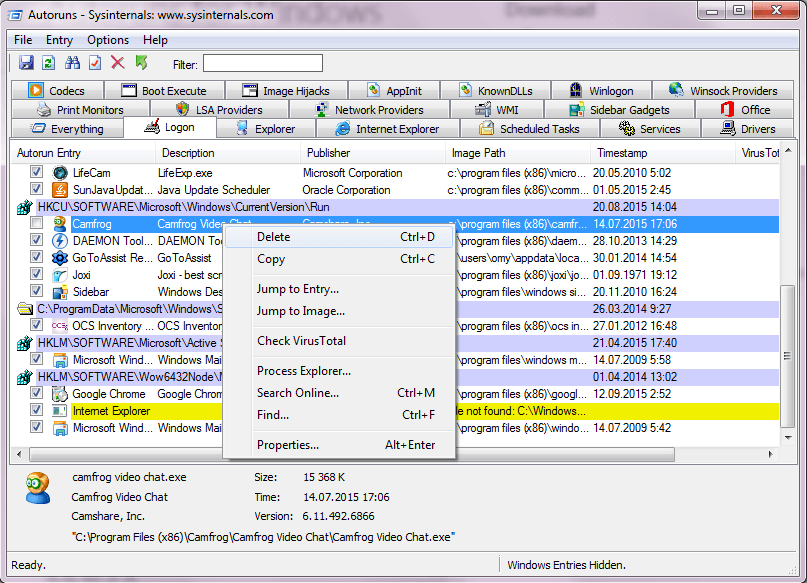

Для продвинутого пользователя Autoruns интересна как инструмент ручной чистки автозагрузки Windows. Здесь уже важны не только названия, но и Image Path, Publisher, Timestamp, состояние цифровой подписи, цветовые подсказки и контекстное меню Entry. Такой пользователь ищет не просто лишнее, а конкретные записи: остатки удаленной программы, несуществующие пути, сомнительные DLL, расширения контекстного меню, зависшие задачи планировщика.

Для системного администратора Autoruns удобна как средство аудита рабочих станций. Через графическую версию можно быстро проверить отдельный ПК, а через консольную Autorunsc — собрать отчет в CSV или XML, сравнить состояние автозапуска до и после установки корпоративного ПО, найти различия между эталонным образом и проблемной машиной. Консольная версия особенно полезна в сценариях инвентаризации, скриптовой диагностики и расследования изменений.

Для специалиста по информационной безопасности Autoruns ценна тем, что показывает механизмы закрепления. Вредоносное ПО часто стремится пережить перезагрузку, а для этого использует автозапуск: Run-ключи, службы, драйверы, WMI, задачи планировщика, Winlogon, Image File Execution Options, LSA Providers, Winsock Providers. Autoruns не является антивирусом, но дает удобную карту мест, где может находиться persistence-механизм.

Запуск и общий принцип работы

Autoruns не требует классического процесса установки с мастером, созданием ярлыков и постоянной службой в фоне. Это портативная системная утилита: пользователь запускает исполняемый файл, программа сканирует известные точки автозапуска и показывает результат в окне. Для полноценной работы ее лучше запускать с административными правами, потому что часть системных записей находится в ветках реестра и директориях, где обычному пользователю не хватает прав на изменение.

При запуске Autoruns сразу начинает сканирование. В строке состояния может отображаться процесс обработки, а таблица постепенно заполняется найденными записями. Сначала программа показывает общий список, затем пользователь может переключаться между вкладками, применять фильтры, включать проверку подписей и VirusTotal, скрывать записи Microsoft и Windows, искать конкретные названия через поле Filter.

Состав программы включает две важные части:

| Компонент | Назначение |

|---|---|

| Autoruns | Графический интерфейс для просмотра, фильтрации, отключения и удаления записей автозапуска |

| Autorunsc | Консольная версия для отчетов, скриптов, экспорта, аудита и автоматизированной диагностики |

Графическая версия удобна для ручного разбора конкретного компьютера. Консольная версия удобна там, где нужен повторяемый результат: получить CSV, XML, список всех точек автозапуска, проверить подписи, включить VirusTotal, отфильтровать Microsoft-записи или просканировать профиль другого пользователя.

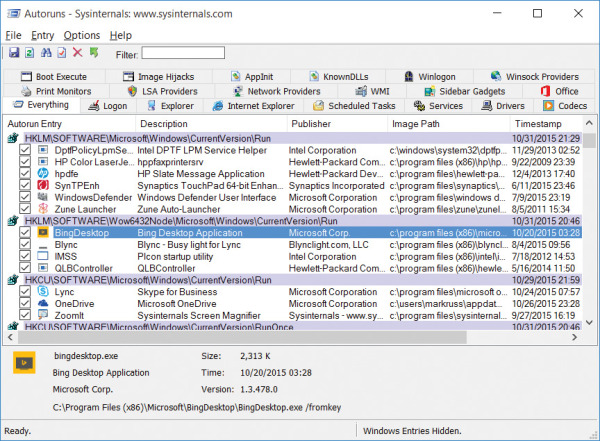

Интерфейс Autoruns

Главное окно Autoruns построено вокруг таблицы автозапуска. Сверху находится меню, ниже — панель инструментов и поле Filter, затем идут вкладки категорий, основная таблица и нижняя панель сведений о выбранной записи. Визуально программа выглядит как классическая системная утилита Windows: без декоративного интерфейса, но с высокой плотностью информации.

Основные элементы окна:

| Элемент интерфейса | Что делает |

|---|---|

| File | Команды сохранения, открытия результатов, анализа офлайн-системы, запуска с правами администратора |

| Entry | Действия с выбранной записью: свойства, переход к записи, переход к файлу, поиск, удаление, VirusTotal |

| Options | Фильтры отображения и параметры сканирования |

| User | Выбор профиля пользователя, для которого просматриваются автозапуски |

| Help | Справка и сведения о программе |

| Filter | Быстрый текстовый фильтр по текущему результату |

| Вкладки категорий | Разделяют автозапуск по типам: Logon, Explorer, Services, Drivers, Scheduled Tasks и другие |

| Таблица записей | Показывает конкретные элементы автозапуска |

| Нижняя панель | Показывает подробности о выбранном файле и командной строке |

Ключевые колонки таблицы:

| Колонка | Значение |

|---|---|

| Autorun Entry | Название записи автозапуска или расположение точки запуска |

| Description | Описание файла из ресурсов EXE/DLL, если оно есть |

| Publisher | Издатель файла или результат проверки подписи |

| Image Path | Путь к исполняемому файлу, DLL, скрипту или целевому объекту |

| Timestamp | Время, связанное с файлом или точкой автозапуска |

| VirusTotal | Результат проверки по антивирусным движкам, если включена интеграция |

Важная особенность Autoruns — группировка строк. Серые или выделенные строки часто показывают не саму программу, а место, где находятся автозаписи: например, ветку реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run или папку Startup. Под такой строкой отображаются конкретные элементы, которые запускаются из этого места. Это помогает не только отключить программу, но и понять, откуда именно Windows берет команду на запуск.

Чекбокс слева от записи — один из самых важных элементов интерфейса. Снятие галочки временно отключает автозапуск записи. Это безопаснее, чем сразу удалять ее, потому что запись можно вернуть, снова поставив галочку. Удаление через Delete — более жесткое действие: оно убирает конфигурационную запись автозапуска, и вернуть ее так же просто уже не получится.

Вкладка Everything

Everything — стартовая вкладка Autoruns. Она показывает все найденные элементы автозапуска в одном длинном списке. Именно здесь быстрее всего увидеть общую картину: сколько механизмов автозапуска используется в системе, какие издатели чаще всего встречаются, есть ли желтые строки File not found, есть ли розовые или красноватые строки с неподписанными файлами, сколько записей относится к стороннему ПО.

Вкладка Everything полезна, когда нужно:

-

быстро оценить общий объем автозагрузки;

-

найти запись по названию через Filter;

-

проверить, в какой категории находится конкретный файл;

-

увидеть подозрительные записи, не зная заранее их тип;

-

сравнить состояние системы до и после установки программы;

-

найти все следы определенного производителя или пути.

Но для ручной чистки Everything может быть слишком перегруженной. На обычной рабочей системе список содержит множество системных записей, драйверов, служб, расширений, задач, сетевых компонентов и библиотек. Поэтому практичнее начинать с фильтрации: включать скрытие Windows/Microsoft-записей, проверку подписей и смотреть конкретные вкладки.

В Everything особенно удобно искать по словам:

-

названию программы:

Adobe,Steam,Dropbox,OneDrive; -

производителю:

Google,NVIDIA,Oracle,Intel; -

пути:

AppData,Temp,ProgramData; -

типовым именам:

update,helper,service,driver; -

подозрительным исполняемым файлам:

rundll32,regsvr32,wscript,powershell.

Основные вкладки Autoruns

Autoruns разделяет автозапуск по категориям. Это принципиально важная часть программы: вместо одного хаотичного списка пользователь может открыть конкретный слой Windows и работать только с ним.

Logon

Logon — одна из самых полезных вкладок для обычной оптимизации. Здесь собраны стандартные записи, которые обрабатываются при запуске Windows и входе пользователя. В эту категорию попадают папки автозагрузки, ключи Run, RunOnce, политики входа, пользовательские и системные записи, связанные с началом сессии.

На вкладке Logon обычно встречаются:

-

облачные клиенты;

-

мессенджеры;

-

игровые лаунчеры;

-

утилиты производителей ноутбуков;

-

панели видеодрайверов;

-

программы синхронизации;

-

апдейтеры;

-

tray-приложения;

-

вспомогательные агенты.

Именно здесь чаще всего отключают лишнее для ускорения входа в систему. Например, если пользователь не хочет, чтобы игровой клиент, музыкальный сервис или мессенджер стартовали вместе с Windows, запись обычно можно найти в Logon. При этом системные элементы вроде Userinit, Shell, компонентов безопасности и драйверных панелей не нужно отключать без понимания их роли.

Explorer

Explorer показывает расширения оболочки Windows. Это контекстные меню, обработчики файлов, панели, расширения проводника и другие компоненты, которые подключаются к Windows Explorer. Вкладка полезна, когда проводник медленно открывает папки, зависает при клике правой кнопкой мыши, долго строит контекстное меню или падает при работе с определенными файлами.

Типичные записи в Explorer:

-

расширения архиваторов;

-

пункты контекстного меню облачных клиентов;

-

расширения антивирусов;

-

модули PDF-программ;

-

обработчики графических файлов;

-

shell extensions драйверов и утилит.

Если после установки программы контекстное меню стало открываться с задержкой, вкладка Explorer помогает найти ее расширение и временно отключить его. Это не удаляет саму программу, но убирает ее интеграцию с проводником.

Internet Explorer

Internet Explorer показывает надстройки, панели, Browser Helper Objects и другие компоненты старого IE-стека. На современных системах эта вкладка может казаться менее актуальной, но она все еще важна при анализе старых корпоративных сред, унаследованных приложений, компонентов, использующих IE-библиотеки, и подозрительных расширений, которые закрепились через браузерные механизмы.

Здесь могут попадаться:

-

Browser Helper Objects;

-

панели инструментов;

-

расширения Internet Explorer;

-

старые корпоративные add-ons;

-

остатки рекламных тулбаров.

Для поиска нежелательного ПО эта вкладка полезна потому, что многие рекламные и шпионские программы исторически использовали браузерные расширения для закрепления и перехвата трафика.

Scheduled Tasks

Scheduled Tasks показывает задания планировщика Windows. Это один из самых важных разделов Autoruns, потому что многие приложения стартуют не через классический Run-ключ, а через задачу: при входе пользователя, по расписанию, при простое системы, при сетевом событии или после определенного триггера. Autoruns показывает такие задачи в отдельной вкладке, а снятие чекбокса для scheduled task отключает именно задачу планировщика.

На этой вкладке часто находятся:

-

Google Update;

-

Adobe Update;

-

задачи драйверов;

-

телеметрические агенты;

-

проверки обновлений;

-

задачи производителей ноутбуков;

-

игровые сервисы;

-

задания синхронизации;

-

нежелательные рекламные агенты;

-

подозрительные скрипты.

Scheduled Tasks нужно проверять особенно внимательно. Вредоносное ПО часто создает задачу с невзрачным названием, которая запускает файл из AppData, Temp, ProgramData или скрытой папки. В таких случаях важнее смотреть не только имя задачи, но и Image Path, командную строку в нижней панели, издателя и результат VirusTotal.

Services

Services показывает службы Windows и сторонних программ. Это более серьезный раздел, чем Logon, потому что службы могут запускаться до входа пользователя, работать в фоне постоянно и отвечать за драйверы, сеть, защиту, обновления, лицензирование, синхронизацию, базы данных и системные функции.

Autoruns показывает службы, которые не отключены, а также службы, отключенные через саму Autoruns. Для служб, работающих через svchost.exe, программа умеет показывать целевую DLL, если она указана в параметрах службы.

На вкладке Services можно найти:

-

службы антивирусов;

-

службы VPN;

-

службы драйверов;

-

агенты обновления;

-

службы виртуализации;

-

службы баз данных;

-

компоненты облачных клиентов;

-

службы лицензирования;

-

остатки удаленного ПО.

Отключать службы нужно осторожно. Если отключить службу драйвера, сетевого клиента, защиты, шифрования, виртуализации или компонента производителя устройства, можно получить нестабильную систему, отсутствие интернета, проблемы с USB, звуком, печатью или входом в Windows. Для теста лучше сначала снять галочку с одной понятной сторонней службы, перезагрузиться и проверить результат.

Drivers

Drivers отображает драйверы и низкоуровневые компоненты. Это вкладка для опытных пользователей и администраторов. Драйверы работают в ядре Windows, взаимодействуют с оборудованием, файловой системой, сетью, антивирусной защитой, фильтрами диска и другими критическими частями системы. Ошибка здесь может привести не просто к тому, что программа не запустится, а к синему экрану или невозможности нормальной загрузки.

На вкладке Drivers можно встретить:

-

драйверы видеокарт;

-

драйверы звука;

-

сетевые драйверы;

-

фильтры антивирусов;

-

драйверы VPN;

-

драйверы виртуальных машин;

-

драйверы принтеров;

-

драйверы защиты и шифрования;

-

устаревшие драйверы удаленных программ.

Эта вкладка полезна при поиске проблем после удаления антивируса, VPN-клиента, виртуальной машины, драйверного пакета или программы шифрования. Если драйвер ссылается на несуществующий файл, Autoruns может подсветить это как File not found. Но даже такие записи нужно удалять аккуратно, предварительно проверив, что они действительно не используются.

Codecs

Codecs показывает медиа-кодеки и компоненты, которые могут загружаться медиаплеерами и приложениями обработки аудио/видео. Проблемные кодеки способны вызывать зависания плееров, ошибки при открытии видеофайлов, сбои миниатюр в проводнике и конфликты с программами монтажа.

Вкладка полезна, когда:

-

после установки codec pack начались сбои;

-

видеофайлы открываются с ошибками;

-

проводник зависает на папке с медиафайлами;

-

старые кодеки остались после удаления программы;

-

нужно проверить сторонние DirectShow-фильтры.

Boot Execute

Boot Execute показывает нативные компоненты, стартующие на раннем этапе загрузки Windows через Session Manager. Классический пример — задачи проверки диска, которые выполняются до полноценного запуска системы. Это не вкладка для обычной оптимизации, а раздел для диагностики раннего старта.

Если в Boot Execute есть необычные записи, их нужно анализировать особенно внимательно. Нормальная система обычно не требует множества сторонних элементов в этом разделе.

Image Hijacks

Image Hijacks показывает механизмы перехвата запуска исполняемых файлов. Это важный раздел для расследования подозрительных изменений. Сюда относятся, например, настройки, при которых вместо ожидаемой программы запускается другая, или при старте конкретного EXE подключается отладчик/перехватчик. Один из известных механизмов — Image File Execution Options.

Image Hijacks полезен, когда:

-

определенные программы не запускаются;

-

вместо нужного приложения открывается другое;

-

антивирус или системная утилита закрывается сразу после запуска;

-

есть подозрение на подмену обработчика EXE/CMD/HTML;

-

нужно проверить перехватчики командной строки.

Вредоносное ПО может использовать такие механизмы, чтобы мешать запуску средств защиты, блокировать диспетчер задач, перехватывать браузер или запускать свой компонент вместе с легитимной программой.

AppInit

AppInit показывает DLL, загружаемые через механизм AppInit. Это старый, но важный механизм, который позволяет DLL подключаться к процессам, использующим User32. В нормальной системе AppInit не должен быть заполнен случайными неизвестными библиотеками.

Вкладка AppInit заслуживает внимания, если в системе наблюдаются:

-

массовые сбои приложений;

-

странные DLL в процессах;

-

перехват окон;

-

рекламные вставки;

-

подозрение на инжект в пользовательские процессы.

KnownDLLs

KnownDLLs связан с механизмом известных DLL Windows. Это низкоуровневая область, где ошибки и подмены особенно опасны. Обычному пользователю здесь почти никогда не нужно ничего отключать. Вкладка больше подходит для контроля целостности системы и поиска редких, но серьезных вмешательств.

Winlogon

Winlogon показывает компоненты, связанные с процессом входа пользователя в Windows. Здесь находятся элементы, которые могут запускаться на этапе логина, в том числе оболочка, userinit-компоненты и уведомления. Это критичный раздел: неправильные изменения могут привести к проблемам со входом, черному экрану после авторизации или циклическому выходу из учетной записи.

В Winlogon нужно смотреть:

-

что указано как shell;

-

что запускается через userinit;

-

есть ли сторонние DLL;

-

есть ли непонятные пути в профиле пользователя;

-

нет ли подмен системных файлов.

Winsock Providers и Network Providers

Winsock Providers и Network Providers относятся к сетевым компонентам. Здесь могут находиться легитимные элементы VPN, сетевых клиентов, корпоративной авторизации, антивирусных фильтров, прокси-клиентов и старых сетевых расширений. Но здесь же могут закрепляться нежелательные компоненты, влияющие на трафик.

Проверять эти вкладки стоит, если:

-

после удаления VPN остались проблемы с сетью;

-

браузеры открывают сайты через странный прокси;

-

интернет работает нестабильно;

-

сетевые программы падают;

-

есть подозрение на перехват трафика.

Отключение сетевых провайдеров без понимания может привести к потере доступа к сети или корпоративным ресурсам, поэтому изменения лучше делать по одному и только после проверки.

Print Monitors

Print Monitors показывает мониторы печати и связанные DLL. Этот раздел полезен, когда проблемы возникли после установки драйвера принтера, PDF-принтера, виртуального принтера или корпоративной системы печати.

Здесь могут быть:

-

компоненты драйверов принтеров;

-

PDF-принтеры;

-

мониторы портов;

-

остатки старых принтеров;

-

сторонние DLL подсистемы печати.

LSA Providers

LSA Providers связан с Local Security Authority. Это чувствительная область Windows, где работают компоненты аутентификации и безопасности. Вкладку нужно использовать для проверки, но не для бездумной чистки. Неправильные действия могут нарушить вход в систему, доменную авторизацию, работу смарт-карт, VPN или средств защиты.

WMI

WMI показывает автозапуск через Windows Management Instrumentation. Это важный раздел для безопасности, потому что WMI может использоваться для скрытого запуска команд по событию. Подозрительная WMI-запись может не отображаться в стандартной автозагрузке и не выглядеть как обычная служба, но все равно запускать скрипт или исполняемый файл.

WMI стоит проверять, если:

-

автозапуск не виден в Task Manager;

-

файл появляется после перезагрузки;

-

антивирус удаляет угрозу, но она возвращается;

-

есть странные PowerShell/WScript-сценарии;

-

система ведет себя подозрительно без явных программ в Logon.

Как отключить запись автозагрузки в Autoruns

Отключение записи в Autoruns выполняется через чекбокс слева от элемента. Это главное отличие от удаления: отключение обратимо. Запись остается в системе, но Autoruns меняет ее состояние так, чтобы Windows не запускала ее автоматически. Если после перезагрузки возникла проблема, галочку можно вернуть.

Практический порядок действий:

-

Запустить Autoruns с правами администратора.

-

Дождаться окончания сканирования.

-

Открыть нужную вкладку, например Logon или Scheduled Tasks.

-

Найти запись по названию программы или через поле Filter.

-

Проверить Description, Publisher, Image Path и Timestamp.

-

При необходимости открыть контекстное меню и выбрать Properties или Jump to Image.

-

Снять галочку слева от записи.

-

Перезагрузить Windows или выйти из учетной записи и войти снова.

-

Проверить, исчез ли нежелательный автозапуск.

-

Если что-то работает неправильно, снова поставить галочку.

Пример: пользователь видит в Logon запись мессенджера, который не нужен при каждом входе в Windows. Он снимает галочку, перезагружает систему, мессенджер больше не открывается сам. При этом сама программа остается установленной и запускается вручную.

Для служб и драйверов порядок должен быть осторожнее. Перед отключением нужно понять назначение записи, проверить издателя, путь и зависимость от других компонентов. Если служба принадлежит антивирусу, VPN, шифрованию, драйверу оборудования или корпоративному клиенту, ее нельзя отключать только ради ускорения.

Чем отключение отличается от удаления

В Autoruns есть два принципиально разных действия:

| Действие | Что происходит | Когда использовать |

|---|---|---|

| Снятие чекбокса | Автозапуск временно отключается | Для теста, диагностики, безопасной чистки |

| Delete | Конфигурационная запись автозапуска удаляется | Для мусорных, битых, подтвержденно ненужных записей |

Снятие чекбокса — правильный первый шаг. Оно помогает понять, влияет ли запись на проблему. Если после отключения ничего не сломалось, запись можно оставить отключенной. Если запись была нужна, ее можно вернуть.

Удаление через Delete лучше применять только после проверки. Особенно это касается записей в реестре, служб, драйверов, Winlogon, LSA, Winsock и WMI. Удаление не всегда удаляет сам исполняемый файл; часто оно убирает только команду автозапуска. Если пользователь удалил не ту запись, восстановление может потребовать ручного редактирования реестра, переустановки программы или восстановления системы.

Правило для Autoruns простое: сначала отключить, потом наблюдать, и только потом удалять.

Поиск нужной записи через Filter

Поле Filter находится в верхней части окна. Оно мгновенно ограничивает список строками, где встречается введенный текст. Это один из самых удобных инструментов Autoruns, потому что полный список Everything может быть очень длинным.

Поиск работает по разным видимым данным: названию записи, описанию, издателю, пути, имени файла. Если ввести OneDrive, программа покажет строки, связанные с OneDrive. Если ввести AppData, можно быстро увидеть автозапуски из пользовательского профиля. Если ввести update, в списке останутся обновляторы и задачи с этим словом.

Полезные поисковые запросы:

| Запрос | Что помогает найти |

|---|---|

AppData |

Запуски из профиля пользователя |

Temp |

Подозрительные временные пути |

ProgramData |

Общесистемные фоновые компоненты |

update |

Апдейтеры и задачи обновления |

helper |

Помощники программ |

tray |

Значки в области уведомлений |

rundll32 |

Запуски DLL через системный загрузчик |

regsvr32 |

Регистрация/запуск DLL и скриптов |

wscript |

Скрипты Windows Script Host |

powershell |

PowerShell-команды в автозапуске |

unknown |

Неизвестные или нераспознанные элементы VirusTotal |

Хорошая практика — проверять не только имя программы, но и путь. Например, запись svchost.exe в C:\Windows\System32 может быть нормальной, а файл с таким же именем в C:\Users\...\AppData\Roaming выглядит подозрительно. То же касается explorer.exe, chrome.exe, msedge.exe, java.exe, update.exe и других распространенных названий.

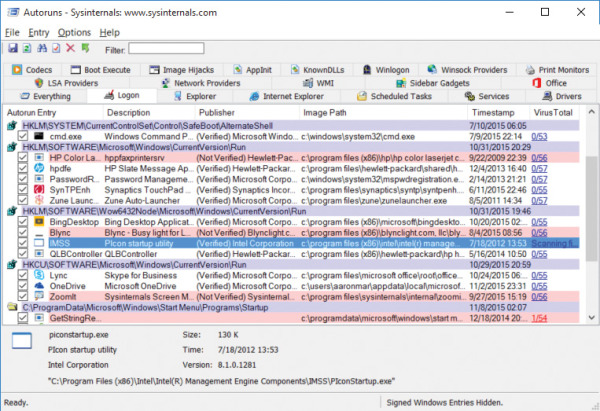

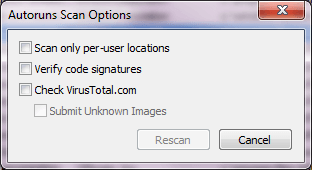

Проверка цифровых подписей

Цифровая подпись помогает понять, действительно ли файл выпущен указанным издателем и не был изменен после подписания. В Autoruns проверка подписей включается через параметры сканирования, а результат отражается в колонке Publisher. При успешной проверке рядом с издателем появляется отметка вида (Verified). Если подпись отсутствует или не прошла проверку, можно увидеть (Not verified).

Важно понимать, что простая строка Publisher сама по себе не является гарантией. Любой разработчик может записать в ресурсы файла название известной компании. Проверенная цифровая подпись дает намного более высокий уровень доверия, потому что она подтверждает происхождение и целостность файла. Autoruns умеет проверять подписи массово и выделять подозрительные записи, у которых подпись отсутствует или не подтверждается.

Практическая схема работы:

-

Открыть Options.

-

Выбрать Scan Options.

-

Включить Verify Code Signatures.

-

Пересканировать список.

-

Смотреть колонку Publisher.

-

Сначала анализировать записи (Not verified).

-

Учитывать путь файла и назначение записи.

Неподписанный файл не всегда является вредоносным. Многие небольшие утилиты, старые программы, скрипты и внутренние корпоративные инструменты могут быть неподписанными. Но если неподписанный файл находится в AppData, имеет случайное имя, запускается через планировщик или WMI и не имеет понятного описания, его нужно проверять особенно тщательно.

Фильтры Hide Microsoft Entries и Hide Windows Entries

В меню Options есть фильтры, которые делают список намного чище:

-

Hide Empty Locations — скрывает пустые точки автозапуска;

-

Hide Microsoft Entries — скрывает записи Microsoft;

-

Hide Windows Entries — скрывает записи Windows;

-

Hide VirusTotal Clean Entries — скрывает записи с чистым результатом VirusTotal;

-

Scan Options — открывает настройки сканирования.

Для практического анализа чаще всего используют связку Verify Code Signatures + Hide Microsoft Entries. Тогда Autoruns скрывает проверенные Microsoft-записи и оставляет сторонние элементы, на которых действительно нужно сосредоточиться. Это резко уменьшает шум: вместо сотен системных строк пользователь видит драйверы, службы, апдейтеры, расширения и задачи сторонних программ.

При этом фильтры не удаляют записи. Они только меняют отображение. Если отключить фильтр, скрытые строки снова появятся. Это удобно для диагностики: сначала можно сузить список до сторонних элементов, а затем при необходимости вернуть полный вид.

Проверка через VirusTotal

Autoruns умеет показывать результат VirusTotal прямо в таблице. Это одна из самых полезных функций для анализа подозрительных записей. Программа отправляет хеш файла, получает результат проверки и показывает его в колонке VirusTotal в виде соотношения: сколько антивирусных движков отметили файл из общего числа проверивших.

Типовые значения:

| Результат | Как читать |

|---|---|

0/70 |

Ни один движок не отметил файл |

1/70 |

Один движок отметил файл; возможен ложный положительный результат |

5/70 |

Несколько движков видят проблему; требуется серьезная проверка |

Unknown |

VirusTotal не знает файл по хешу |

Scanning... |

Идет обработка или отправка |

Hash submitted... |

Хеш отправлен, ожидается результат |

Включение VirusTotal выполняется через Options → Scan Options → Check VirusTotal.com. Для неизвестных файлов можно использовать Submit Unknown Images, но здесь важно понимать последствия: при этой опции может отправляться сам файл, а не только хеш. Для домашних программ это обычно не критично, а для корпоративных, конфиденциальных, внутренних или клиентских файлов такой режим нельзя включать без разрешения.

Интерпретировать VirusTotal нужно аккуратно. Один детект из большого количества движков не доказывает заражение. Иногда это эвристика, рекламная классификация, потенциально нежелательное ПО или ложное срабатывание. Но если у файла несколько детектов, нет подписи, путь находится в AppData\Roaming, имя выглядит случайным, а запись запускается через WMI или Scheduled Tasks, риск высокий.

Практический алгоритм проверки подозрительной записи:

-

Включить Verify Code Signatures.

-

Включить Check VirusTotal.com.

-

Дождаться результатов.

-

Отсортировать или визуально найти записи с ненулевым результатом.

-

Проверить Publisher.

-

Проверить Image Path.

-

Открыть Properties.

-

Использовать Jump to Image.

-

При необходимости выбрать Search Online.

-

Сначала снять чекбокс, а не удалять запись.

VirusTotal в Autoruns — это индикатор, а не окончательный суд. Он помогает быстро выделить подозрительное, но окончательное решение принимается по совокупности признаков: путь, подпись, издатель, назначение, поведение программы, контекст появления записи и количество детектов.

Контекстное меню Entry

Контекстное меню — один из самых удобных рабочих инструментов Autoruns. Оно открывается правой кнопкой мыши по записи и содержит команды для проверки, перехода, удаления и получения дополнительной информации.

Основные команды:

| Команда | Назначение |

|---|---|

| Delete | Удаляет конфигурационную запись автозапуска |

| Copy | Копирует данные выбранной записи |

| Jump to Entry | Открывает место, где прописан автозапуск |

| Jump to Image | Открывает папку с целевым файлом |

| Check VirusTotal | Проверяет запись через VirusTotal |

| Process Explorer | Открывает процесс в Process Explorer, если он запущен |

| Search Online | Выполняет интернет-поиск по имени файла |

| Find | Поиск по списку |

| Properties | Открывает свойства файла Windows |

Jump to Entry особенно полезен, когда нужно понять, где именно находится автозапуск. Для реестра команда открывает Registry Editor в нужной ветке. Для файловой системы открывается папка. Для Scheduled Tasks команда открывает интерфейс планировщика заданий.

Jump to Image отвечает на другой вопрос: где находится сам файл. Это удобно, если в Image Path указан длинный путь, который трудно прочитать в таблице. Открыв папку, можно посмотреть соседние файлы, дату создания, подпись, свойства и понять, относится ли файл к известной программе.

Properties открывает стандартное окно свойств файла. Здесь можно посмотреть вкладки General, Details, Digital Signatures, размер, описание, версию, имя продукта, компанию и путь. Это часто быстрее, чем искать файл вручную.

Search Online помогает быстро найти информацию по имени файла. Команда полезна для неоднозначных записей вроде jusched.exe, igfxtray.exe, RtkAudUService64.exe, GoogleUpdate.exe, AdobeGCInvoker-1.0.exe. Но поисковые результаты нужно читать критично: одинаковое имя файла может использоваться и легитимной программой, и вредоносной копией. Поэтому путь и подпись важнее названия.

Типовые задачи, которые можно выполнить в Autoruns

Ускорить вход в Windows

Autoruns помогает убрать лишние программы из автозагрузки, но делает это точнее, чем стандартный список Startup apps. На вкладке Logon можно отключить мессенджеры, игровые клиенты, облачные панели, апдейтеры, вспомогательные агенты и tray-приложения, которые не нужны сразу после входа.

Пример рабочего сценария:

-

Открыть Logon.

-

Включить скрытие Windows/Microsoft-записей.

-

Найти сторонние записи.

-

Оставить защиту, драйверные компоненты, VPN и нужную синхронизацию.

-

Отключить необязательные мессенджеры, лаунчеры и апдейтеры.

-

Перезагрузиться.

-

Проверить скорость входа и отсутствие ошибок.

Не нужно отключать все подряд ради минимального списка. Автозагрузка полезна для тех программ, которые действительно должны быть готовы сразу: антивирус, облачная синхронизация рабочих файлов, драйверная панель, корпоративный VPN, менеджер паролей, утилита резервного копирования.

Найти неизвестный автозапуск после установки программы

После установки новой программы в Autoruns удобно посмотреть, какие записи появились. Для этого можно сохранить состояние до установки, затем открыть Autoruns после установки и сравнить список. Даже без формального сравнения часто достаточно отфильтровать по названию производителя или по свежему Timestamp.

Искать нужно не только в Logon, но и в:

-

Scheduled Tasks — обновления и регулярные проверки;

-

Services — фоновые службы;

-

Explorer — контекстные меню;

-

Drivers — драйверные компоненты;

-

Internet Explorer — старые add-ons;

-

Codecs — медиакомпоненты.

Так можно увидеть реальный объем интеграции программы в систему. Иногда небольшая утилита добавляет не одну запись, а службу, задачу, расширение проводника и апдейтер.

Найти остатки удаленной программы

После удаления программ часто остаются записи автозапуска. Autoruns показывает их особенно наглядно: в колонке Image Path появляется File not found, а строка может подсвечиваться желтым. Это означает, что запись автозапуска есть, но целевой файл отсутствует.

Типичный порядок чистки:

-

Ввести название удаленной программы в Filter.

-

Проверить все найденные вкладки.

-

Посмотреть, нет ли

File not found. -

Сначала снять галочки с найденных записей.

-

Перезагрузиться.

-

Если ошибок нет, удалить мусорные записи через Delete.

Такая чистка помогает убрать зависшие апдейтеры, старые службы, битые задачи планировщика, остатки драйверных пакетов и расширения проводника.

Проверить подозрительный файл в AppData или Temp

Записи из AppData, Temp, ProgramData и скрытых пользовательских каталогов требуют внимания. Это не означает, что они вредоносные: многие программы действительно устанавливают пользовательские компоненты в профиль. Но для системных файлов, служб, драйверов и постоянных задач такие пути выглядят подозрительно.

Опасные сочетания признаков:

-

файл находится в

AppData\Roaming; -

имя похоже на случайный набор символов;

-

Publisher пустой или Not verified;

-

VirusTotal показывает ненулевой результат;

-

запуск идет через

wscript.exe,powershell.exe,rundll32.exe; -

запись находится в Scheduled Tasks, WMI или Winlogon;

-

файл появился недавно;

-

программа неизвестна пользователю.

В такой ситуации лучше не удалять запись сразу. Сначала нужно отключить ее, проверить файл через свойства и VirusTotal, найти информацию по имени, затем уже принимать решение.

Отключить лишние расширения Explorer

Если проводник тормозит при правом клике, долго открывает папки или падает при работе с файлами, стоит открыть Explorer. Здесь часто находятся расширения архиваторов, облачных клиентов, PDF-программ, драйверов видеокарт, антивирусов и утилит синхронизации.

Практический сценарий:

-

Открыть Explorer.

-

Скрыть Microsoft/Windows-записи.

-

Посмотреть сторонние shell extensions.

-

Отключать по одному расширению.

-

После каждого изменения перезапускать Explorer или перезагружать систему.

-

Проверять контекстное меню.

Если проблема появилась после установки конкретной программы, ее расширение обычно видно по Publisher или Image Path.

Проверить запланированные задания

Scheduled Tasks — один из самых продуктивных разделов для поиска лишнего и подозрительного автозапуска. Многие программы не висят в Logon, но создают задачу: проверить обновления при входе, запускать агент каждый час, выполнять фоновую проверку при простое.

Что смотреть:

-

название задачи;

-

путь к исполняемому файлу;

-

Publisher;

-

VirusTotal;

-

командную строку в нижней панели;

-

запускается ли задача из профиля пользователя;

-

не использует ли она PowerShell, WScript, CMD.

Если задача принадлежит понятному апдейтеру, ее можно отключить для теста. Если задача запускает неизвестный файл из AppData, лучше провести более глубокую проверку.

Проверить службы и драйверы

Службы и драйверы — основа фоновой работы многих программ. Autoruns показывает их в удобном виде, но редактировать их нужно осторожно. Хороший сценарий — использовать эти вкладки для диагностики после удаления проблемного ПО.

Например, пользователь удалил старый VPN-клиент, но сеть работает нестабильно. В Autoruns можно открыть Services, Drivers, Winsock Providers, Network Providers и найти остатки этого клиента. Если видны записи с File not found или старым путем, их можно сначала отключить, перезагрузиться и проверить систему.

Autorunsc: консольная версия Autoruns

Autorunsc — консольная версия Autoruns. Она предназначена прежде всего для сбора данных, отчетов и автоматизации. В отличие от графической версии, Autorunsc не используется как удобный интерактивный редактор записей. Ее сила — в выводе результатов в командную строку, CSV, tab-delimited формат или XML.

Autorunsc полезна, когда нужно:

-

собрать полный список автозапуска в файл;

-

получить отчет по нескольким компьютерам;

-

включить проверку подписей;

-

получить хеши файлов;

-

проверить VirusTotal;

-

скрыть Microsoft-записи;

-

вывести только неизвестные или подозрительные элементы;

-

проанализировать все профили пользователей;

-

просканировать офлайн-систему;

-

использовать результат в PowerShell.

Примеры команд:

autorunsc -a * -c > autoruns-report.csvКоманда выводит все категории автозапуска в CSV-файл.

autorunsc -a * -s -m -c > autoruns-third-party.csvКоманда собирает все категории, проверяет подписи, скрывает Microsoft-записи и сохраняет результат в CSV.

autorunsc -a * -s -h -c > autoruns-with-hashes.csvКоманда добавляет хеши файлов, что полезно для расследования и сравнения.

autorunsc -a * -s -v -vt -c > autoruns-virustotal.csvКоманда включает проверку VirusTotal по хешам и сохраняет отчет.

autorunsc -a * -x > autoruns.xmlКоманда сохраняет результат в XML, который удобно обрабатывать скриптами.

Ключи Autorunsc позволяют выбирать категории автозапуска. Например, -a l относится к Logon, -a t — к Scheduled Tasks, -a s — к службам и драйверам, -a m — к WMI, -a * — ко всем категориям. Отдельные параметры включают подписи, хеши, VirusTotal, скрытие Microsoft-записей и вывод в нужном формате.

Для администратора Autorunsc особенно полезна как baseline-инструмент. Можно сохранить состояние автозагрузки на чистой системе, затем сравнить с состоянием после установки набора программ или после инцидента.

Безопасная методика работы в Autoruns

Autoruns дает доступ к критичным точкам системы, поэтому пользоваться ею нужно методично. Лучший подход — не чистить все, а последовательно проверять и документировать изменения.

Безопасный алгоритм:

-

Запустить Autoruns с правами администратора.

-

Дождаться окончания сканирования.

-

Включить Verify Code Signatures.

-

Включить Hide Microsoft Entries.

-

При необходимости включить Check VirusTotal.com.

-

Начать с Logon и Scheduled Tasks.

-

Проверять Publisher и Image Path.

-

Отключать только понятные записи.

-

Делать изменения по одной группе.

-

Перезагружаться после серьезных изменений.

-

Не удалять запись сразу, если достаточно снять чекбокс.

-

Не трогать драйверы и службы безопасности без необходимости.

-

Не отключать Winlogon, LSA, Winsock и сетевые провайдеры без ясной причины.

-

Сохранять отчет до изменений.

Особенно осторожно нужно относиться к разделам:

| Раздел | Почему опасен |

|---|---|

| Drivers | Ошибка может привести к сбоям загрузки или BSOD |

| Services | Можно нарушить сеть, защиту, звук, печать, VPN |

| Winlogon | Возможны проблемы со входом в систему |

| LSA Providers | Затрагивает безопасность и аутентификацию |

| Winsock Providers | Возможна потеря сетевого доступа |

| Network Providers | Может нарушиться вход в домен или сетевые ресурсы |

| KnownDLLs | Низкоуровневый системный механизм |

| WMI | Может скрывать сложные сценарии запуска |

Для домашней оптимизации почти всегда достаточно Logon, Scheduled Tasks, частично Explorer и иногда Services. Остальные вкладки лучше использовать для диагностики, а не для массовой чистки.

Как оценивать записи: нормальные и подозрительные признаки

Autoruns не ставит ярлык хорошо или плохо на каждую запись. Пользователь оценивает ее по признакам. Один признак редко решает все, но комбинация признаков дает понятную картину.

Нормальная запись обычно выглядит так:

-

понятное название;

-

знакомый издатель;

-

файл находится в

Program Files,Windowsили папке установленной программы; -

есть цифровая подпись;

-

VirusTotal показывает

0/70или похожий чистый результат; -

запись соответствует установленной программе;

-

командная строка не содержит странных скриптов;

-

назначение понятно по Description.

Подозрительная запись часто выглядит иначе:

-

пустой Publisher;

-

Not verified;

-

случайное имя файла;

-

путь в

AppData,Temp, скрытой папке; -

запуск через

powershell.exe,wscript.exe,cmd.exe,rundll32.exe; -

странные аргументы в командной строке;

-

запись в WMI или Scheduled Tasks;

-

файл появился недавно;

-

VirusTotal показывает несколько детектов;

-

программа неизвестна пользователю.

Отдельно нужно смотреть записи с File not found. Они не обязательно вредны. Часто это мусор после удаления программы. Но большое количество таких строк говорит о неаккуратных деинсталляциях, старых драйверах, битых апдейтерах и захламленном автозапуске.

Практическая инструкция: проверка автозагрузки на подозрительные записи

Для проверки подозрительного автозапуска лучше двигаться от простого к сложному.

Шаг 1. Первичная фильтрация

Открыть Autoruns, дождаться сканирования, включить Verify Code Signatures, затем Hide Microsoft Entries. После этого список станет намного короче, а внимание сосредоточится на сторонних элементах.

Шаг 2. Проверка Logon

Открыть Logon и посмотреть, какие программы стартуют при входе. Здесь нужно искать незнакомые записи, лишние апдейтеры, программы в AppData, старые остатки и элементы с пустым Publisher.

Шаг 3. Проверка Scheduled Tasks

Открыть Scheduled Tasks. Здесь часто скрываются обновляторы и нежелательные фоновые агенты. Особое внимание — задачам, которые запускают скрипты, PowerShell, WScript, файлы из профиля пользователя или неизвестные EXE.

Шаг 4. Проверка Services

Открыть Services и скрыть Microsoft-записи. Проверить сторонние службы. Не отключать службы безопасности, драйверов, VPN и шифрования без понимания. Подозрительны службы с несуществующим путем, странным именем, отсутствием подписи и файлом в пользовательском профиле.

Шаг 5. Проверка Drivers

Открыть Drivers только для анализа. Здесь лучше не делать изменений без ясной причины. Искать нужно остатки удаленных программ, неподписанные драйверы, старые компоненты антивирусов/VPN и строки File not found.

Шаг 6. Проверка WMI и Image Hijacks

Если обычные вкладки ничего не показывают, но подозрение остается, нужно проверить WMI и Image Hijacks. Это частые зоны для нестандартного закрепления.

Шаг 7. Анализ конкретной записи

Для каждой подозрительной строки:

-

Открыть Properties.

-

Посмотреть цифровые подписи.

-

Использовать Jump to Image.

-

Проверить папку файла.

-

Использовать Jump to Entry.

-

Проверить VirusTotal.

-

Найти информацию через Search Online.

-

Сначала снять чекбокс.

-

Перезагрузиться и проверить систему.

Практическая инструкция: убрать остатки удаленной программы

Остатки удаленных программ — частый сценарий для Autoruns. Например, программа уже удалена, но при входе Windows пытается запустить ее апдейтер, службу или задачу, из-за чего появляются ошибки или замедляется загрузка.

Порядок действий:

-

Ввести название программы в Filter.

-

Проверить результаты во всех вкладках.

-

Обратить внимание на

File not found. -

Проверить путь в Image Path.

-

Убедиться, что программа действительно удалена.

-

Снять чекбокс с найденных записей.

-

Перезагрузить систему.

-

Проверить, исчезли ли ошибки.

-

Удалить запись через Delete, если она точно больше не нужна.

Пример: после удаления старого PDF-принтера в Print Monitors или Services остается запись, указывающая на DLL в папке удаленной программы. Autoruns подсвечивает путь как отсутствующий. Сначала запись отключается, после проверки удаляется.

Практическая инструкция: диагностика медленной загрузки Windows

Autoruns помогает уменьшить нагрузку при входе в систему, но не нужно воспринимать ее как магическую кнопку ускорения. Она показывает элементы автозапуска, а пользователь решает, что оставить.

Рабочая схема:

-

Открыть Logon.

-

Скрыть Microsoft-записи.

-

Отключить необязательные пользовательские программы.

-

Открыть Scheduled Tasks.

-

Отключить лишние апдейтеры и рекламные агенты.

-

Открыть Explorer, если тормозит проводник.

-

Проверить Services, если есть тяжелые фоновые службы.

-

Перезагрузиться.

-

Сравнить поведение системы.

Что обычно можно отключать:

-

мессенджеры, которые не нужны сразу;

-

игровые лаунчеры;

-

музыкальные сервисы;

-

апдейтеры программ, обновляемых вручную;

-

вспомогательные панели производителей;

-

ненужные облачные клиенты;

-

старые tray-утилиты.

Что лучше оставить:

-

антивирус и средства защиты;

-

драйверные компоненты, если они нужны оборудованию;

-

VPN, если он нужен для работы;

-

синхронизацию рабочих файлов;

-

менеджер паролей;

-

резервное копирование;

-

корпоративные агенты;

-

службы шифрования.

Практическая инструкция: baseline автозагрузки

Baseline — это снимок состояния автозапуска. В Autoruns это полезно для сравнения: что изменилось после установки программы, обновления драйвера, заражения, чистки или настройки системы.

Через графический интерфейс можно сохранить результаты в файл. Autoruns поддерживает собственный формат данных для повторного открытия и сравнения, а также текстовый формат для анализа вне программы. Сохраненные результаты помогают увидеть, какие записи появились или исчезли.

Практический сценарий:

-

Запустить Autoruns на чистой или настроенной системе.

-

Включить нужные параметры сканирования.

-

Сохранить результат как baseline.

-

Установить программу или внести изменения.

-

Снова запустить Autoruns.

-

Сохранить новый результат.

-

Сравнить изменения.

-

Проверить новые службы, задачи, драйверы и расширения.

Через Autorunsc это можно автоматизировать:

autorunsc -a * -s -m -c > baseline.csvПосле изменений:

autorunsc -a * -s -m -c > after-install.csvДальше файлы можно сравнить в Excel, PowerShell, специализированном diff-инструменте или системе инвентаризации. Для администратора это удобный способ контролировать, что именно добавляет программное обеспечение в автозапуск.

Работа с профилями других пользователей

Autoruns умеет показывать автозапуски разных учетных записей через меню User, если программа запущена с административными правами и профили доступны. Это полезно, когда проблема проявляется у конкретного пользователя, но входить под ним нежелательно.

Сценарий:

-

Администратор входит в свою учетную запись.

-

Запускает Autoruns с повышенными правами.

-

Открывает меню User.

-

Выбирает нужный профиль.

-

Autoruns пересканирует пользовательские точки автозапуска.

-

Проверяются Run-ключи, Startup-папка и другие per-user ASEP выбранного профиля.

Это удобно при подозрении на вредоносное ПО в профиле обычного пользователя. Если запускать зараженный профиль, вредоносная запись может активироваться. Через Autoruns можно посмотреть автозапуск этого профиля из административной сессии и отключить подозрительные элементы.

Анализ офлайн-системы

Autoruns поддерживает анализ офлайн-системы: можно загрузиться в другую рабочую Windows и проверить автозапуски системы, которая сейчас не запущена. Это полезно, когда основная Windows не стартует, зависает, уходит в перезагрузку или когда активное вредоносное ПО скрывает свои записи во время работы.

Офлайн-анализ помогает в ситуациях:

-

Windows не загружается после установки драйвера;

-

нужно отключить проблемную службу;

-

подозрительный rootkit скрывает записи;

-

требуется проверить диск с другой машины;

-

нужно удалить автозапуск, не активируя вредоносный профиль.

Команда в интерфейсе называется Analyze Offline System. Пользователь указывает путь к каталогу Windows офлайн-системы и путь к пользовательскому профилю. После этого Autoruns анализирует соответствующие файлы и реестровые ульи.

Плюсы Autoruns

Autoruns сильна не красивым интерфейсом, а глубиной и точностью. Ее плюсы особенно заметны при сравнении со стандартными инструментами Windows.

Основные преимущества:

-

очень широкий охват точек автозапуска;

-

разделение по категориям;

-

отображение реального пути к файлу;

-

показ Publisher и Description;

-

проверка цифровых подписей;

-

интеграция с VirusTotal;

-

быстрый фильтр Filter;

-

отключение через чекбокс;

-

переход к записи через Jump to Entry;

-

переход к файлу через Jump to Image;

-

открытие свойств файла через Properties;

-

поиск информации через Search Online;

-

работа с профилями других пользователей;

-

анализ офлайн-системы;

-

сохранение результатов;

-

сравнение снимков;

-

консольная Autorunsc;

-

экспорт в CSV, tab-delimited и XML;

-

удобство для администраторов и специалистов по ИБ.

Autoruns показывает не только то, что пользователь привык называть автозагрузкой, но и скрытые слои запуска. Именно это делает ее мощной: программа раскрывает места, которые обычно остаются вне поля зрения Task Manager и простых оптимизаторов.

Минусы Autoruns

Главный минус Autoruns — высокая плотность информации. Новичок может открыть программу и увидеть слишком много строк, незнакомых путей, вкладок, системных названий и DLL. Здесь нет простых подсказок вроде можно отключить безопасно или рекомендуется оставить. Программа ожидает, что пользователь сам понимает контекст или готов проверять каждую запись.

Недостатки:

-

интерфейс перегружен для неподготовленного пользователя;

-

нет режима автоматической оптимизации;

-

нет простого рейтинга можно отключить;

-

нет красивой диаграммы влияния на загрузку;

-

можно повредить систему неосторожным отключением служб и драйверов;

-

часть вкладок требует знаний Windows internals;

-

VirusTotal нужно интерпретировать вручную;

-

удаление записей требует осторожности;

-

программа не заменяет антивирус;

-

программа не объясняет назначение каждой записи человеческим языком.

Autoruns не подходит для сценария нажал кнопку — ускорил компьютер. Она подходит для сценария открыл автозапуск, разобрал, проверил, отключил только нужное.

Сравнение с аналогами

Autoruns стоит сравнивать не с абстрактными оптимизаторами, а с конкретными инструментами, которые действительно используются для управления автозагрузкой и диагностики.

| Критерий | Autoruns | Task Manager / Startup apps | Autorun Organizer | CCleaner Startup | HiJackThis |

|---|---|---|---|---|---|

| Глубина анализа автозапуска | Очень высокая | Низкая/средняя | Средняя | Средняя | Специализированная |

| Вкладки по типам автозапуска | Да | Нет | Да, но проще | Ограниченно | Нет в таком виде |

| Службы | Да | Нет | Частично | Есть в отдельных разделах | Частично через отчет |

| Драйверы | Да | Нет | Нет/ограниченно | Нет как глубокий анализ | Ограниченно |

| Scheduled Tasks | Да | Нет | Да | Да/частично | Через отчет |

| Explorer shell extensions | Да | Нет | Ограниченно | Частично | Частично |

| WMI | Да | Нет | Нет | Нет | Нет как основной сценарий |

| LSA/Winsock/Network Providers | Да | Нет | Нет | Нет | Частично/косвенно |

| VirusTotal | Да | Нет | Да | Нет как основной сценарий | Нет как основная функция |

| Проверка подписей | Да | Нет | Ограниченно | Ограниченно | Нет как центральная функция |

| Отключение через чекбокс | Да | Да, но только startup apps | Да | Да | Не в такой модели |

| Консольный экспорт | Autorunsc | Нет | Нет | Нет | Логи |

| Удобство для новичка | Среднее/низкое | Высокое | Высокое | Среднее | Низкое |

| Риск ошибочного действия | Высокий при неопытности | Низкий | Средний | Средний | Высокий |

Task Manager / Startup apps

Диспетчер задач Windows удобен для базового сценария: открыть Startup apps, выбрать приложение и нажать Enable или Disable. Он показывает влияние на запуск: None, Not Measured, Low Impact, Medium Impact, High Impact. Это хороший инструмент для пользователя, которому нужно отключить несколько обычных приложений при входе в систему.

Но Task Manager не показывает глубокие точки автозапуска. Он не раскрывает WMI, LSA Providers, Winsock Providers, Image Hijacks, AppInit DLL, KnownDLLs, службы и драйверы в том виде, в котором их показывает Autoruns. Если программа не отображается в Startup apps, это не значит, что она не запускается автоматически.

Autorun Organizer

Autorun Organizer ориентирован на более дружелюбное управление автозагрузкой. Он умеет включать и отключать элементы, удалять записи, показывать диаграмму времени загрузки, проверять startup-программы через VirusTotal, уведомлять о новых элементах автозапуска и автоматически находить ошибочные записи.

По удобству для обычного пользователя Autorun Organizer проще. По глубине анализа Autoruns сильнее. Autoruns показывает больше системных категорий, лучше подходит для расследования persistence-механизмов и дает более прямой доступ к низкоуровневым точкам Windows.

CCleaner Startup

CCleaner Startup удобен как часть более общего набора инструментов обслуживания. В нем можно управлять автозапускаемыми элементами через раздел Tools/Startup, отключать или удалять некоторые записи. Это подходит для бытовой чистки, когда пользователь уже использует CCleaner и хочет убрать очевидные элементы автозагрузки.

Autoruns выигрывает глубиной. Она показывает больше категорий, лучше раскрывает пути, подписи, VirusTotal, системные точки и нестандартные механизмы. CCleaner удобнее для простых задач, Autoruns — для точного анализа.

HiJackThis

HiJackThis исторически использовался для диагностики вредоносных и нежелательных изменений. Он генерирует подробный отчет по важным областям реестра и файловой системы, но сам не разделяет записи на безопасные и опасные. Пользователь или специалист должен вручную анализировать лог.

Autoruns современнее именно как менеджер автозапуска. Она дает интерактивную таблицу, чекбоксы, вкладки, переходы к файлам и записям, проверку подписей и VirusTotal. HiJackThis полезен как диагностический лог-инструмент, но для работы с точками автозапуска Windows Autoruns удобнее и глубже.

Частые ошибки пользователей

Удаляют запись вместо отключения

Самая частая ошибка — сразу нажимать Delete. В Autoruns лучше сначала снять галочку. Это дает возможность быстро вернуть запись. Удаление стоит применять только для подтвержденного мусора или битых записей.

Отключают драйверы ради ускорения

Драйверы не нужно чистить как обычные приложения. Если отключить сетевой, дисковый, антивирусный или системный драйвер, можно получить серьезные проблемы. Вкладка Drivers предназначена для диагностики, а не для массовой оптимизации.

Смотрят только на название файла

Название легко подделать. Файл svchost.exe, chrome.exe, explorer.exe или update.exe может быть как легитимным, так и подозрительным. Нужно смотреть путь, подпись, издателя, командную строку и VirusTotal.

Считают любой Not verified вирусом

Отсутствие подписи — повод проверить, но не доказательство заражения. Старые утилиты, внутренние корпоративные приложения и скрипты могут быть неподписанными. Решение принимается по совокупности признаков.

Игнорируют Image Path

Колонка Image Path — одна из самых важных. Она показывает, что реально запускается. Если запись называется красиво, но файл лежит в странном месте, доверять названию нельзя.

Не смотрят аргументы командной строки

Иногда в таблице видно rundll32.exe или powershell.exe, но настоящая суть находится в аргументах. Нижняя панель Autoruns помогает увидеть полную команду. Именно там может быть путь к DLL, скрипту или удаленному ресурсу.

Воспринимают VirusTotal как абсолютный вердикт

0/70 снижает подозрение, но не гарантирует безопасность. 1/70 не всегда означает угрозу. Несколько детектов требуют проверки, но и их нужно сопоставлять с контекстом.

Отключают системные записи после снятия фильтров

Если выключить скрытие Microsoft/Windows-записей, список станет огромным. Неопытный пользователь может случайно отключить критичные компоненты. Для обычной работы лучше держать фильтр Microsoft-записей включенным.

Частые вопросы

Autoruns безопасна?

Autoruns безопасна как инструмент просмотра и управления автозапуском. Риск возникает не от самой программы, а от действий пользователя. Если отключать понятные сторонние записи через чекбокс, риск невысокий. Если удалять службы, драйверы, Winlogon-элементы и LSA Providers без понимания, можно нарушить работу системы.

Можно ли через Autoruns удалить вирус?

Autoruns может помочь отключить механизм автозапуска вредоносного ПО, но не является полноценным антивирусом. Она не выполняет комплексное лечение, не проверяет все файлы на диске и не заменяет защитное ПО. Правильный сценарий — найти подозрительную запись, отключить автозапуск, проверить файл, затем использовать антивирусные инструменты или ручную очистку.

Чем Autoruns отличается от автозагрузки Windows?

Стандартная автозагрузка Windows показывает только часть обычных startup-приложений. Autoruns показывает намного больше: Run/RunOnce, Startup folders, Explorer extensions, Internet Explorer add-ons, Scheduled Tasks, Services, Drivers, Codecs, Boot Execute, Image Hijacks, AppInit, KnownDLLs, Winlogon, Winsock Providers, Print Monitors, LSA Providers, Network Providers, WMI и другие точки.

Почему в Autoruns так много записей?

Windows активно использует механизмы автозапуска для служб, драйверов, расширений и системных компонентов. Программы сторонних разработчиков тоже добавляют апдейтеры, shell extensions, задачи планировщика и фоновые службы. Поэтому полный список Everything почти всегда большой.

Что значит File not found?

File not found означает, что запись автозапуска указывает на файл, который Autoruns не нашла по указанному пути. Часто это остаток удаленной программы. Но перед удалением записи все равно стоит проверить, к чему она относится.

Что значит розовая или красноватая подсветка?

Такая подсветка обычно привлекает внимание к записи с отсутствующими или непроверенными сведениями, например к файлу без нормального Publisher или с проблемой подписи. Это не автоматический приговор, а сигнал для проверки.

Нужно ли запускать Autoruns от имени администратора?

Для просмотра части пользовательских записей достаточно обычных прав, но для полноценного анализа и изменения системных записей нужны административные права. Службы, драйверы, системные Run-ключи и общие папки автозагрузки требуют повышенных прав.

Можно ли отключить запись и потом вернуть?

Да. Если запись отключена снятием чекбокса, ее можно вернуть, снова поставив галочку. Это главный безопасный способ тестирования изменений.

Можно ли удалять желтые записи?

Желтые записи с отсутствующим файлом часто можно удалить, но лучше сначала отключить их, перезагрузиться и убедиться, что ничего не сломалось. Если запись относится к давно удаленной программе, удаление обычно оправдано.

Зачем нужна Autorunsc?

Autorunsc нужна для отчетов, скриптов и автоматизации. Она выводит данные в консоль, CSV, tab-delimited или XML, умеет проверять подписи, показывать хеши, работать с категориями автозапуска и использовать VirusTotal. Для ручной диагностики удобнее Autoruns, для массового аудита — Autorunsc.

Итоговая оценка

Microsoft Sysinternals Autoruns for Windows — один из самых сильных инструментов для анализа автозагрузки Windows. Она показывает не только привычные startup-приложения, но и глубокие точки автозапуска: службы, драйверы, расширения Explorer, задачи планировщика, Winlogon, WMI, Image Hijacks, LSA, Winsock и другие механизмы. За счет этого Autoruns подходит для задач, где стандартный Task Manager уже бесполезен: поиск следов удаленных программ, диагностика медленного входа, проверка подозрительных записей, анализ persistence-механизмов, аудит рабочих станций и сравнение baseline.

Программа требует внимательности. В ней нет автоматической кнопки исправить все, и это скорее преимущество, чем недостаток: Autoruns не скрывает технические детали, а показывает реальную структуру автозапуска Windows. При грамотной работе достаточно включить проверку подписей, скрыть Microsoft-записи, использовать VirusTotal, смотреть Image Path и сначала отключать записи чекбоксом. Тогда Autoruns становится точным и надежным инструментом для контроля автозагрузки, а не рискованным чистильщиком.

Лучше всего Autoruns раскрывается в руках пользователя, который хочет понимать, что именно происходит в системе. Для простой бытовой задачи можно ограничиться вкладками Logon и Scheduled Tasks. Для серьезной диагностики стоит использовать весь набор: Everything, Explorer, Services, Drivers, WMI, Image Hijacks, Winlogon, LSA Providers, Winsock Providers, а при необходимости — консольную Autorunsc для отчетов и сравнения.